随着数字货币的兴起,网络挖矿活动变得日益猖獗,服务器遭受非法挖矿攻击的情况也愈发普遍。这不仅会消耗大量服务器资源,导致服务器运行缓慢,甚至可能导致硬件损坏,严重威胁企业数据安全和业务的连续性。采取有效措施防止服务器被挖矿是维护网络安全的重要环节。本文将全面介绍如何通过技术手段和管理策略来提高服务器的安全性,防止被非法挖矿。

一、了解挖矿威胁

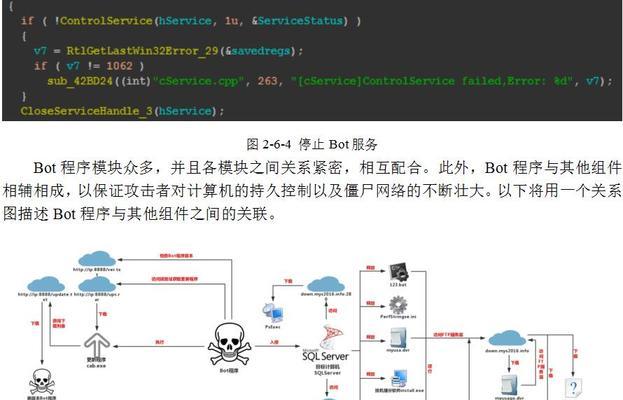

在深入了解如何防护之前,我们需要首先了解什么是挖矿威胁。网络挖矿主要通过恶意软件感染服务器,利用服务器的计算资源来挖掘加密货币。这些恶意程序往往隐秘运行,不易被发现,且消耗资源巨大,对服务器性能的影响不可忽视。

二、预防措施:服务器加固

2.1保持系统更新

服务器操作系统的更新是防范挖矿攻击的第一道防线。系统和软件供应商通常会在发现安全漏洞后发布更新来修补这些漏洞。定期更新操作系统和应用程序是必要的。

安排定期更新计划,包括操作系统、数据库管理系统、网络设备等。

使用自动化工具确保所有安全补丁及时被应用。

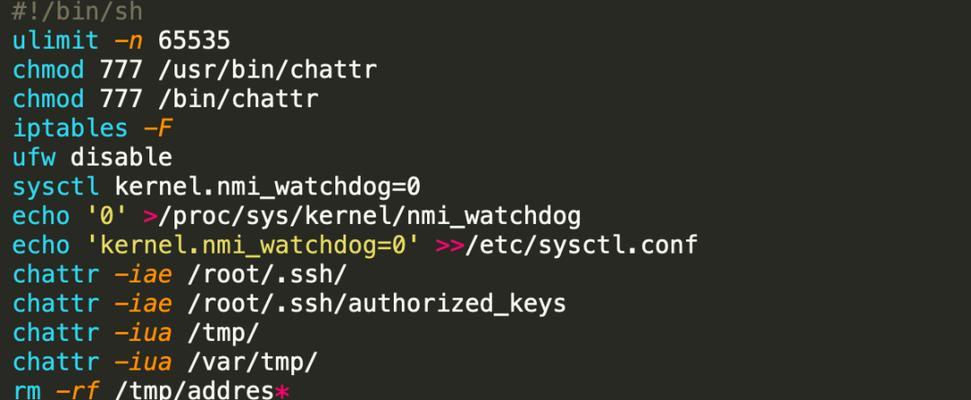

2.2端口和协议管理

开放的端口和不必要的服务是潜在的安全隐患。限制不必要的端口访问,仅保留必要的网络服务。

采用防火墙规则,限制不必要的入站和出站端口。

定期检查开放端口,并关闭不必要的服务。

2.3强化密码策略

密码是保障服务器安全的重要环节。使用强密码和多因素认证可以有效提高安全性。

确保所有账户都使用复杂密码。

启用多因素认证,如短信验证码、身份验证应用等。

三、实时监控与响应

3.1性能监控

实时监控服务器性能是检测挖矿行为的重要手段。异常的CPU使用率、内存占用或网络流量可能是挖矿程序在运行的信号。

使用性能监控工具,如Nagios、Zabbix等。

设置性能阈值警报,一旦达到或超过阈值,立即进行检查。

3.2行为分析

行为分析工具可以监控服务器上程序的行为,及时发现异常行为。

部署行为分析软件,记录程序的运行状态。

分析程序的行为模式,发现异常及时处理。

四、恶意软件防御

4.1防病毒软件

安装并维护最新的防病毒软件,它可以帮助识别和阻止恶意挖矿软件。

定期更新防病毒软件的病毒定义数据库。

启用实时扫描功能,以防止恶意程序安装和运行。

4.2入侵检测系统

入侵检测系统(IDS)和入侵防御系统(IPS)可以检测和预防恶意攻击。

选择适合的IDS/IPS解决方案并配置相应的检测规则。

定期分析和更新检测策略。

五、管理策略与员工培训

5.1定期审计

定期进行安全审计和风险评估,以识别潜在的风险点。

建立常规审计流程,检查安全策略执行情况。

使用自动化工具帮助识别系统中的安全漏洞。

5.2员工培训

员工的安全意识对于防止挖矿攻击至关重要。

定期进行网络安全培训,教育员工识别钓鱼邮件和恶意链接。

制定紧急响应计划,确保在攻击发生时能快速应对。

六、备份与灾难恢复

6.1数据备份

定期备份数据是保障数据安全和业务连续性的关键。

确保数据备份流程的自动化和定期化。

对重要数据执行离线备份,并确保备份数据的完整性。

6.2灾难恢复计划

制定并测试灾难恢复计划,以应对可能的数据丢失或系统故障。

制定详尽的灾难恢复计划,包括数据恢复流程和紧急联系人。

定期进行灾难恢复演练,确保计划的有效性。

结语

服务器防止被挖矿的战斗是一场持续的斗争,需要多层次的防御策略和严格的执行。通过上述的服务器加固、实时监控、恶意软件防御、管理策略与员工培训、备份与灾难恢复等措施,可以有效提升服务器的安全性,防止被非法挖矿程序侵害。维护网络安全是一项复杂而持续的工作,但只要采取适当的预防和响应措施,服务器就能在数字时代的安全挑战中立于不败之地。